Aktuelles

Microsoft Edge: Passwörter im Klartext im Speicher

Microsoft Edge scheint tatsächlich ein Herz für Hacker zu haben. Sobald Sie den hauseigenen Browser "Edge" öffnen, lädt er jedes einzelne gespeicherte Passwort direkt in den Arbeitsspeicher – und zwar als unverschlüsselten Klartext. Nicht nur die Passwörter für die Seiten, die Sie gerade besuchen, sondern alle. Einfach so.

Microsoft Edge scheint tatsächlich ein Herz für Hacker zu haben. Sobald Sie den hauseigenen Browser "Edge" öffnen, lädt er jedes einzelne gespeicherte Passwort direkt in den Arbeitsspeicher – und zwar als unverschlüsselten Klartext. Nicht nur die Passwörter für die Seiten, die Sie gerade besuchen, sondern alle. Einfach so.

Microsofts offizieller Kommentar dazu? „Das ist so gewollt“ (By Design). Schön, wenn man Design-Entscheidungen trifft, die den roten Teppich für Datendiebe ausrollen. Da ist mal wieder eine Torte fällig (die Älteren unter uns werden sich erinnern).

Das „Sicherheitstheater“

Ein Sicherheitsforscher, der unter dem Namen @L1v1ng0ffTh3L4N bekannt ist, entschied sich, alle gängigen Chromium-basierten Browser zu testen, um zu sehen, wie sie im laufenden Betrieb mit gespeicherten Anmeldedaten umgehen. Er prüfte sie nacheinander. Ergebnis: Chrome gibt sich wenigstens Mühe und entschlüsselt Passwörter nur einzeln und bei Bedarf. Der Microsoft Edge hingegen schmeißt beim Start direkt eine Klartext-Party im RAM.

Besonders charmant: Wenn Sie in Edge Ihre Passwörter ansehen wollen, fragt der Browser brav nach Ihrer Windows-PIN. Das sieht nach Sicherheit aus, ist aber reines Sicherheitstheater. Während Sie noch Ihre PIN eintippen, liegen die Daten längst ungeschützt im Speicher bereit. Es ist, als würde man eine Tresortür bewachen, während die Rückwand des Schrankes komplett fehlt.

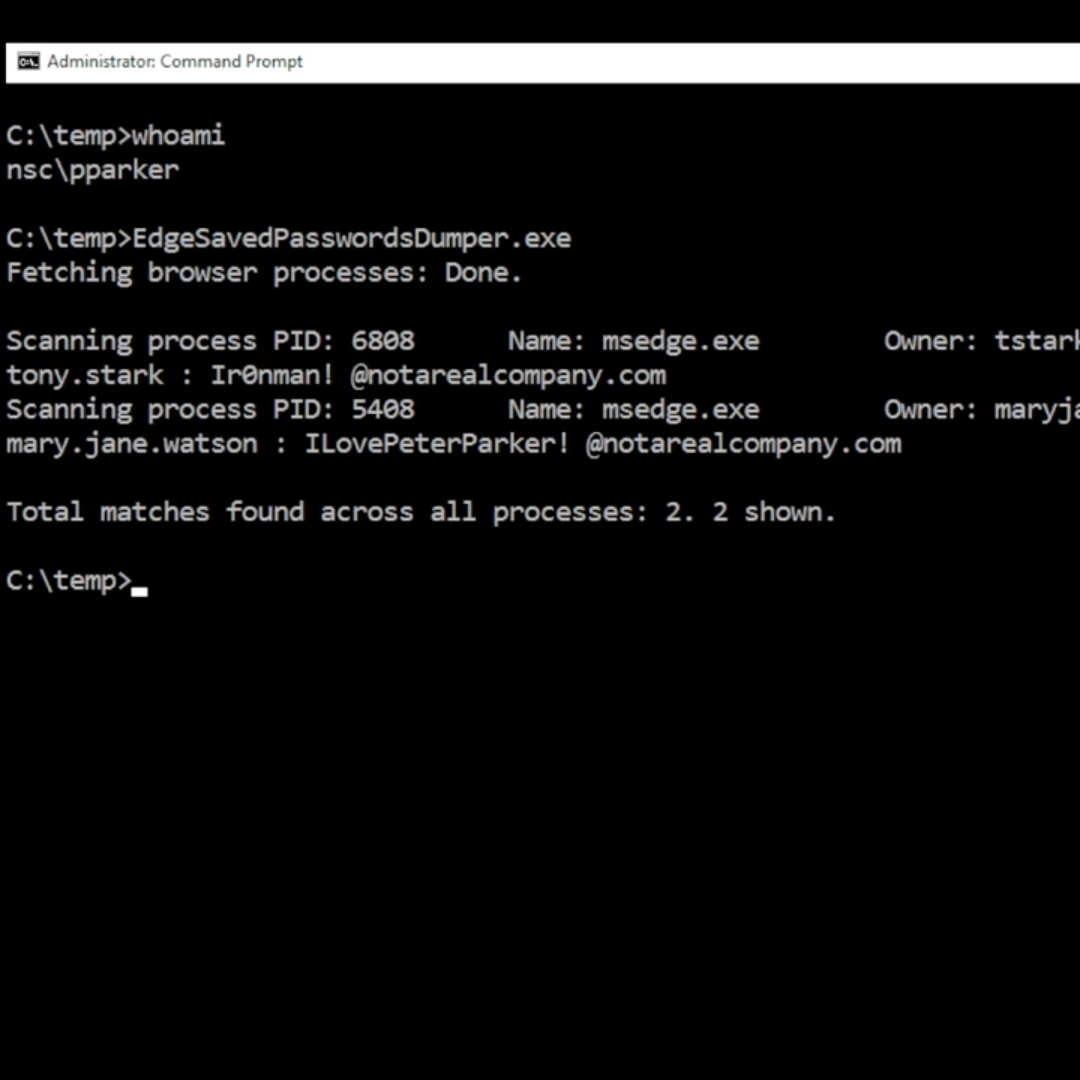

@L1v1ng0ffTh3L4N präsentierte seine Ergebnisse am 29. April auf der BigBiteOfTech-Konferenz zusammen mit Palo Alto Networks Norway und veröffentlichte am 4. Mai ein Proof-of-Concept-Video, das innerhalb weniger Stunden 5.900 Reaktionen hervorrief. Zudem stellte er ein kleines Tool namens EdgeSavedPasswordsDumper auf GitHub bereit, damit jeder dies auf dem eigenen Rechner überprüfen kann.

Auf X.com zeigt @L1v1ng0ffTh3L4N, wie die ganze Sache funktioniert und Spoiler: Das ist keine Zauberei oder komplizierter Hacker-Stuff.

Microsofts Schönreden

Früher war Microsoft sogar ehrlich und warnte in der eigenen Dokumentation davor, den internen Passwort-Manager zu nutzen. Man empfahl Drittanbieter. Doch dann kam die Erleuchtung (oder das Marketing): Ab Version 114 wurde der Edge-Manager plötzlich zur „empfohlenen Option“. Geändert hat sich an der unsicheren Architektur zwar nichts, aber man hat es einfach schöner aufgeschrieben. Ein echtes Meisterstück der PR-Abteilung.

Kaltes Buffet für Datendiebe

In Umgebungen wie Terminalservern (RDS) wird dieses Design-Debakel zum Albtraum. Ein Admin mit schlechten Absichten kann im Vorbeigehen die Passwörter aller angemeldeten Nutzer aus dem RAM fischen – selbst von denen, die gerade gar nicht aktiv am Platz sind.

Während der Markt für Infostealer-Malware (Lumma, RedLine & Co.) floriert und Milliarden von Datensätzen im Darknet landen, schaut Microsoft entspannt zu. Google hat Chrome gegen diese Angriffe gehärtet; Microsoft hat sich entschieden, dass „das Gerät ja eh schon kompromittiert sein muss“, damit das ein Problem wird. Eine Logik, die ungefähr so stabil ist wie ein Kartenhaus im Sturm.

Zum Vergleich: Edge vs. Chrome

Chrome handhabt das Passwort-Management völlig anders. Es entschlüsselt Passwörter strikt bei Bedarf, einzeln und nur dann, wenn das automatische Ausfüllen tatsächlich ausgelöst wird oder jemand explizit den Passwort-Manager öffnet. Chrome schützt seine Entschlüsselungsschlüssel zudem mit der sogenannten App-Bound Encryption. Kurz gesagt: Diese Schlüssel sind an den Chrome-Prozess selbst gebunden. Selbst wenn ein anderes Programm auf demselben Rechner versucht, sie zu stehlen, erhält es keine brauchbaren Daten.

Google führte die App-Bound Encryption in Chrome 127 im Jahr 2024 ein – nicht als Routine-Update, sondern als direkte Reaktion auf den wachsenden Markt für Infostealer-Malware. Die Angriffe skalierten schnell, die Techniken waren gut dokumentiert, und Chrome änderte deshalb seine Architektur. Beim Edge gibt es ganz genau dieselbe Bedrohungslage, Microsoft verzichtete jedoch auf eine entsprechende Änderung.

Um Himmels Willen: Raus da!

Wer seine Zugangsdaten nicht als Freiwild betrachten möchte, sollte zwei Dinge tun:

- Den Passwort-Manager in Edge per Gruppenrichtlinie deaktivieren (PasswordManagerEnabled auf Disabled).

- Einen echten Passwort-Manager wie Bitwarden oder 1Password nutzen.

Diese Tools haben nämlich ein revolutionäres Konzept: Sie halten Passwörter verschlüsselt, bis man sie wirklich braucht. Verrückt, oder? Aber Microsoft arbeitet sicher schon an einer Dokumentation, die erklärt, warum echtes Verschlüsseln eigentlich total überbewertet ist.

Die Integration von Edge in Microsoft 365, Teams und Entra ID hat ihn zum Standard-Browser in vielen Unternehmen gemacht. Genau diese Integration macht die Design-Entscheidung zu einem operativen Problem. Ein einziger kompromittierter Admin-Account auf einem Terminalserver bedeutet den Zugriff auf die Zugangsdaten aller aktiven oder kürzlich getrennten Nutzersitzungen.

Übrigens: Auch beim Mozilla-Firefox, der ja immer gerne als sichere Alternative angepriesen wird, ist nicht alles Gold, was glänzt. Seit Mitte April 2026 ist die Version 150 verfügbar. In dieser Version druckt der Firefox-Browser Formulare mit Passworteingabefeldern mit den eventuell eingetippten Kennwörtern im Klartext aus. Wie cool ist das denn?! Auch in der nachgelegten Version 150.0.1 hat sich daran nichts geändert. Datendiebe brauchen im Zweifelsfall also nur einen Drucker - oder Zugriff auf einen Druckertreiber (PDF, E-Mail... der Fantasie sind keine Grenzen gesetzt).

06.05.2026

![]()

Alle News vom TAGWORX.NET Neue Medien können Sie auch als RSS Newsfeed abonnieren, klicken Sie einfach auf das XML-Symbol und tragen Sie die Adresse in Ihren Newsreader ein!

TAGWORX.NET Neue Medien

TAGWORX.NET Neue Medien